服务方式人工

**服务周到

app渗透测试支持

网站安全防护支持

cc防护支持

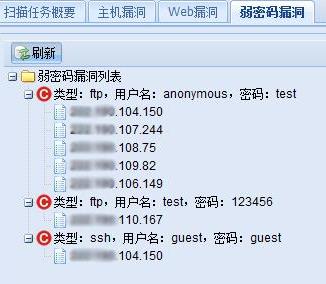

sine安全进行全面的黑箱安全测试,对相应的网站漏洞进行修复,对入侵的痕迹进行分析来制定相应的网站防篡改方案,对重要的登录页面,进行二次身份验证。修复漏洞不单是对BUG的修复,而是跟网站紧密结合在一起,进行行之有效的安全解决方案,即要修复网站的漏洞,也要保证网站的各个功能正常使用,还要保证网站的正常运营。

软件测试阶段:交互式安全测试 (IAST),IAST 通过代理、* 或者服务端 Agent 方式无感知获取功能测试人员测试交互流量,基于模糊测试 (fuzz) 思想对流量进行攻击代码随机插入和攻击流量构建,并自动化对被测程序进行安全测试,同时可准确确定漏洞所在的代码文件、行数、函数及参数。

上线迭代阶段:常态化安全运营,对项目上线后所在的服务器资产、中间件以及项目本身进行 7*24 小时周期性安全检查,相当于有一个安全团队或渗透测试全天候管理线上资产、站点以及中间依赖的安全问题,有效确保安全健壮性。

比如在axublog程序中,网站后台存在一个验证管理员登录的一个函数chkadcookie()。但是在网站后台的ad中并没有chkadcookie()此验证函数,因而就造成了普通访问条用户可以越权访问。这种漏洞的原理也比较简单,一般情况下是经验不足的开发者漏掉了验证函数。Sine安全公司是一家专注于:服务器安全、网站安全、网站安全检测、网站漏洞修复,渗透测试,安全服

务于一体的网络安全服务提供商。后台验证代码没有做到的安全验证axublog后台验证函数绕过后台登录的验证方式在axublog中的后台验证函数是chkadcookie(),代码如下图所示:通过对网站代码的详细安全检测,发现了问题中只有date我们是无法知道,而UA和REMOTE_ADDR都是客户端可控的验证逻辑是如果在COOKIE中出现了在txtchkad.txt中的值,

那么就认为是登录的。这样的验证逻辑明显存在很大的漏洞问题。如何绕过后台验证?只需要将COOKIE中的chkad设置为_就可以绕过后台的登录了。网站安全之变量覆盖漏洞详情:beescms的后台验证函数绕过后台验证方式检查登录的函数is_login()的代码为如下图所示:上述的代码中并没有对使用fl_value()函数进行过滤,但又使用了extract()这样的函数,

”就是个非难题,针对做渗透的人而言并不关注,而题主如今的目地是要变成渗透工作人员,所以说它没有什么实际意义。针对渗透者来讲,并不会说PHP开发设计的a网站便会比jsp开发设计的b网站更强或更难渗透,仅仅PHP有PHP的搞法jsp有jsp的搞法罢了,如果对网站或APP渗透测试有需求的朋友可以找的网站安全公司来测试网站的安全性,找出漏洞修复掉防止被hack入侵攻击,目前SINESAFE,盾安全,绿盟,石头科技都是在渗透测试方面比较的公司。

依据实践经验,什么地方将会发生SQL注入系统漏洞?当你发觉了一个SQL注入,你能怎样运用?一个盲注怎么才能跑数据信息?前置条件有什么?如果有WAF,你了解几类过WAF的方法?怎样根据SQL注入获得一个?你了解几类提权方法?她们的前置条件也是如何的?你掌握宽字节数注入吗?二次注入呢?他们的基本原理又都是啥?怎样预防?你了解几类修补SQL注入的方法?他们分别有哪些优势?哪样更快?哪样完全?预编译为何能避免SQL注入?它的底层基本原理是如何的?预编译一定能避免全部SQL注入吗?假如不可以请举例子?你掌握ORM吗?她们一般怎样防御力SQL注入系统漏洞?PHP应用PDO一定沒有SQL注入吗?jsp应用Mybatis一定沒有SQL注入系统漏洞吗?如果有举例子?

所以对代码的安全审计,都需要费时费力,我们就要用心的去做安全,每一个代码,每一个文件都要认真审查,漏过一个细节,对安全来说就是致命的。

http://www.qdshtddzkj.com