app漏洞测试支持

服务方式人工服务

网站漏洞测试支持

**方式服务好

技术实力十一年实战经验

所以,在场景下,如何对用户代码是否符合安全要求作出判定,是安全 检测的内容。

thinkphp在国内来说,很多站长以及平台使用这套开源的系统来建站,为什么会这么深受大家的喜欢,开源,便捷,,生成静态化html,第二框架性的易于开hp架构,很多第三方的插件以及第三方的开发公司较多,模板可以自定义设计,在thinkphp的基础上可以开发很多大型的虚拟游戏平台,以及会员平台,商城系统,thinkPHP的在系统升级方面做的比较完善,及时更新与修复一些BUG。

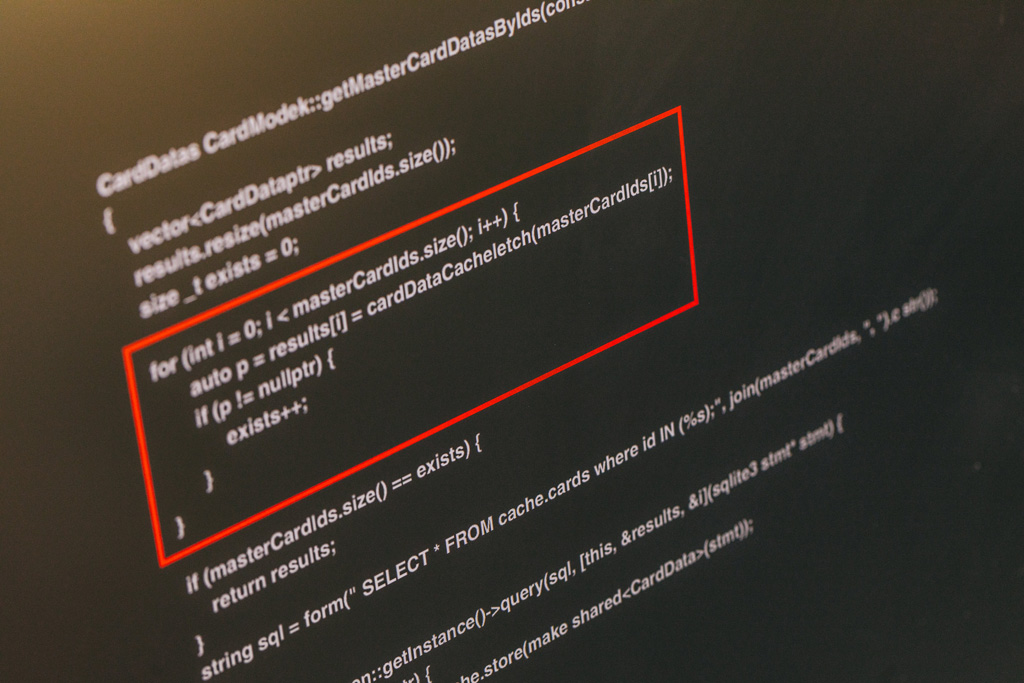

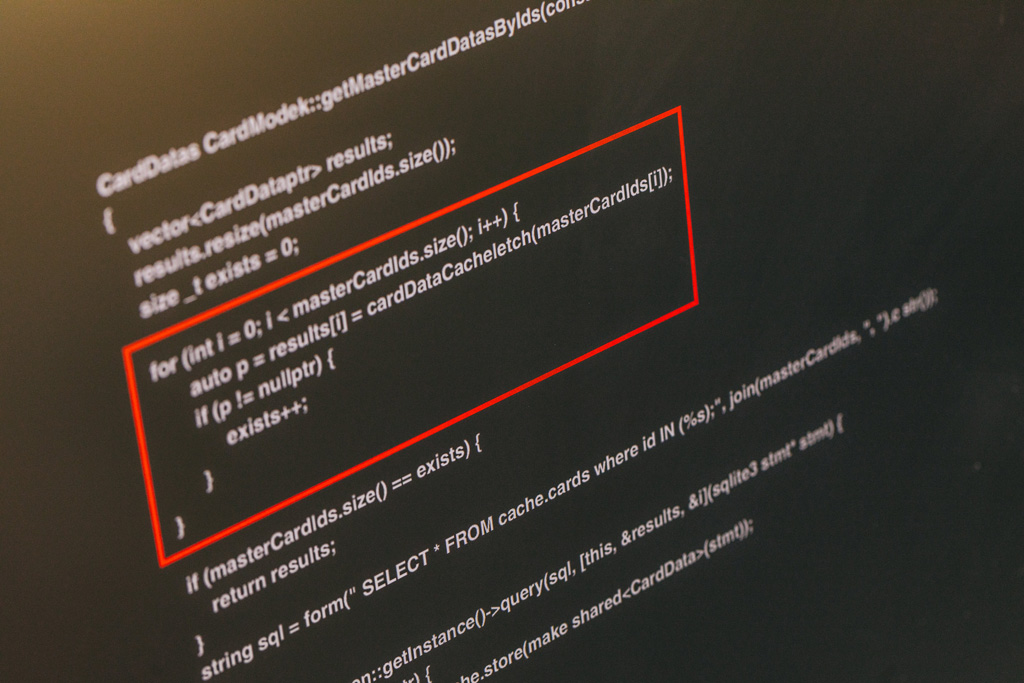

目前新版本是ThinkPHP5.0.20版本,之前的ThinkPHP2.2,ThinkPHP2.1、ThinkPHP都存在过网站漏洞,包括一些高危的远程代码执行漏洞,thinkphpsql注入漏洞,后台管理员XSS跨站漏洞,任意文档上传漏洞等等。目前我们SINE安全于2018年9月5号,在日常的thinkphp网站安全检测当中,发现某客户使用的thinkphp系统存在着网站sql注入漏洞,危害性较高,一开始以为客户使用的是较低版本:thinkphp2.3,才会存在这种网站漏洞,但是在实际的安全检测当中发现不仅仅是这个版本,还包含了目前新版本5.0.20,关于该网站漏洞的详情与poc利用,我们一步一步来分析。

请点击输入图片描述逻辑漏洞以及越权漏洞范围还包括这个数据库操作,mysql,oracle数据库,以及APP里的rpc没有对用户权限进行安全判断效验导致一些任意数据读取的安全漏洞。在网站数据调用过程中,只能了解到前期的用户请求是来自于某个应用层,或者来自于APP里的一个rpc应用层的调用,根本无法做到是哪个用户去请求的,不如某个游戏APP里用户的某些请求,无法对其进行严谨的安全判断与过滤,请求的用户是否拥有改查询数据的权限,或者是网站某功能的访问权限。目前国内大多数的互联网公司,以及移动APP公司,都采用的开源软件和代码,或者是在开源的基础上去二次开发,导致安全的漏洞频频发生,因为这些开源的软件,以及网站程序代码都不会做的安全,攻击者也会深入其中的挖掘漏洞,因为开源所以防护者与攻击者都是相互在一个起跑线上对抗。目前我们sine安全公司接触到一些网站跟APP,前端安全防护部署的都还不错,有的用CDN,以及前端的代码注入防御,但是逻辑跟越权漏洞,不是靠CDN的防御去防的,而是从自身代码里去找出网站的越权以及逻辑漏洞,并进行代码的漏洞修复,防止越权逻辑漏洞的发生。有些客户的服务器也没有做署,内网的安全不尽人意,数据随意读取,系统之间互相可以登录

清理攻击者

如果不幸还是被攻击者入侵服务器,那么用户需要时间查找不正常IP,将攻击者清除,并锁定与服务器,对文件进行扫描,关闭后门等方式及时修复服务器。

管理内部人员威胁

很多公司都意识到,员工满怀怨恨地离开或被竞争对手招募时,就会产生内部人威胁风险:他们可能会利用手中的网络访问权加以,或为新雇主有用数据。撤销该员工的访问凭证应成为降低此类风险的首要动作。

不过,还有个不太明显但同样危险的时刻,那就是新员工入职的时候。人力资源部门当然会对员工履历做尽职调查,但他们未必会注意到该员工的所有关系或动机。业务风险情报可提供此类信息,防止恶意人员进入公司。几年前有家财富 500 强公司就遭遇了此类风险。当时一名拟录用的员工被发现与招募内部人企业数据以作勒索的罪犯有联系。一旦注意到该威胁,企业便可拒绝相关人士入职,并强化针对此类攻击模式的安全防御。

新产品发布时也是公司的高风险期。知识产权代表着公司 80% 的价值,所以知识产权失可能招致灾难性后果。公司雇员自然拥有公司商业秘密和产品信息访问权,少数情况下,这种会诱人犯罪。但真要有员工起了坏心了公司知识产权,他们还需要找到的渠道,而这往往涉及 DDW 或其他买卖被盗资产的非法在线社区。

近的案例中,Flashpoint 分析师在某网络犯罪论坛上看到某跨国科技公司尚未发布的软件源代码遭挂牌出售。分析确认该源代码泄露的源头就是该公司一名雇员,而接到通告后,该公司得以终止与该流氓雇员的合约,并采取补救措施保护了那款产品。其中关键在于,若非网络罪犯在 DDW 上为该来路不正的软件打出售卖广告,这名流氓雇员确实成功绕过了内部检测。在业务风险情报提供的上下文帮助下,很多雇员当时看似无害的行为无疑可从另一个不同角度解读。

Sine陈技术 人也随和直爽,昨晚还熬夜主动帮解决服务器问题,很感动!这么热情务实有担当的高手真难得,可以成为的朋友!——向Sinesafe致敬!

http://www.qdshtddzkj.com