扫描方式人工

安全报告可以提供

服务价格具体联系客服

服务方式远程

服务地区全国

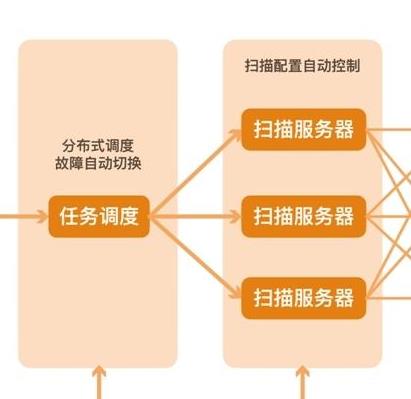

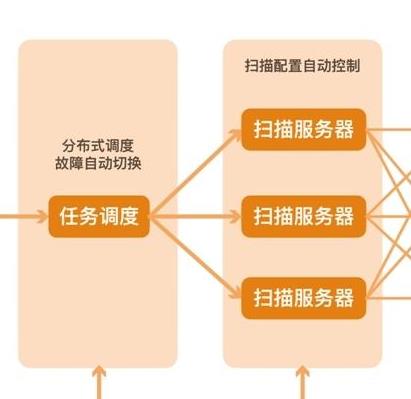

漏洞扫描采用启发式2.0爬虫实现全面深度的页面爬取,使用具有渗透测试能力的漏洞检测插件帮助您全面检测安全隐患。同时内置多层验证规则,确保检测结果的高精准度,并提供详细的漏洞描述和解决方案帮助企业有效理解、验证、跟踪和修复漏洞,减少相关业务风险。

sql注入产生的原因很简单,就是访问用户通过网站前端对网站可以输入参数的地方进行提交参数,参数里插入了一些恶意参数传入到服务器后端里去,服务器后端并没有对其进行详细的安全过滤,导致直接进入到数据库里,执行了数据库的sql语句,sql语句可以是查询网站的管理员账号,密码,查询数据库的地址等等的敏感信息,这个就是sql注入攻击。

我们来看下这个网站的代码编写,我们来利用下该如何sql注入攻击:web前端网站通过get_id这个值获取了访问用户输入的参数值,并传递给ID这个值上去,ID这个值没有对输入的参数进行安全过滤,导致该值里的恶意参数传递到服务器后端去,紧接着又送到了数据库,进行了数据库的sql语句执行。一般都是参数拼接而成的sql语句,当用户提交一些逗号之类的and1=1等等的字符时就会执行sql语句。

目前我们SINE安全了解到的sql注入漏洞分5种,个就是数据库联合查询注入攻击,第二种就是数据库报错查询注入攻击,第三种就是字符型数据库注入攻击,第四种是数据库盲注sql注入攻击,第五种是字符型注入攻击。我们来简单的介绍下着几种攻击的特征以及利用方式,才能更好的了解sql注入,了解后才能更好的去防止sql注入攻击。

mysql联合查询数据库注入攻击是采用的union语句,以及使用select语句进行的查询,去除一些查询语句的重复行进行sql注入的攻击。数据库报错查询注入攻击是采用的数据库报错类型,判断数据库的错误点,可以使用orderby来查询报错,或者使用floor()来进行报错查询,floor报错的原理就是采用的groupbu与rand函数同时进行使用的时候,计算多次出现的错误导致。

当网站被攻击后,令人头疼的是网站哪里出现了问题,是谁在攻击我们,是利用了什么网站漏洞呢?如果要查找到hack攻击的根源,通过服务器里留下的网站访问日志是一个很好的办法。为什么网站访问日志是如此的重要呢?网站访问日志是存放于服务器里的一个目录里,IIS默认是存放于C:/windows/system32/里的子目录下,日记记录了网站的所有访问记录,包括了网站的各种访问信息,访客的信息,比如IP,浏览的网址,访客的浏览器属性,以及访问的方式是以GET还是COOKIES,统统的都记录在网站访问日志里。apache访问日志,主要是存放于apache安装目录下的access.log文档

LOG文档会实时的记录所有的网站访问记录,以及访问者的IP等等信息。就好比我们访问wwwsinesafecom的时候,access.log日志就会出现以下记录:60.58.118.58--[11/SEP/2017:06:18:33+0200]“GETwwwsinesafecom/HTTP/1.1”200“-”“Mozilla/6.0(WindowsNT8.0;WOW;rv:33.0)Gecko/20170911Firefox/35.0“我来说一下上面这个访问记录是什么意思吧,记录了一个60.58.118.58的IP,在2017年9月11日的早晨6点18分访问了wwwsinesafecom网站的首页,并返回了200的状态.

200状态就是访问成功的状态。如果我们没有网站日志文档,那我们根本就不知道谁访问了我们网站,以及他访问了我们网站的那些地址。前端时间客户的网站被攻击了,网站首页被篡改成了du博的内容,从百度点击进去直接跳转了du博网站上去,导致网站无常浏览,客户无法下单,网站在百度的搜索里标记为风险造成了很严重的经济损失。以这个网站为案例,我来讲讲该如何从网站的访问日志去查到网站是怎样被攻击的,

渗透测试系统漏洞如何找到:在信息收集的根本上找到目标软件系统的系统漏洞。系统漏洞找到我来为大伙儿梳理了4个层面:框架结构模块透明化系统漏洞:依据所APP的的框架结构模块版本号状况,检索透明化系统漏洞认证payload,根据人工或是软件的方法认证系统漏洞。通常这类系统漏洞,存有全部都是许多非常大的系统漏洞。过去系统漏洞:像例如xsssql注入ssrf等过去的信息安全系统漏洞,这部分可以运用人工或是软件开展鉴别,就考察大伙儿应对系统漏洞的熟练掌握水平了。动态口令系统漏洞:系统对登录界面点采取动态口令攻击。代码审计0day:在开源代码或未开源代码的状况下,获得目标APP系统源码,开展代码审计。

漏洞扫描:对已找到的目标系统漏洞开展运用,根据漏洞扫描获得目标操作系统管理权限。因为应对不一样的系统漏洞其本身特性,漏洞扫描方法也不尽同,漏洞扫描考察一人对系统漏洞掌握的深层情况,与系统漏洞找到有非常大的不一样,要想在网站渗透测试环节中可以合理的对目标开展攻击,须要多方面掌握每一个系统漏洞的运用方法,而且愈多愈好,那样我们才可以应不一样的情景,提议大伙儿在传统网站系统漏洞的根本上,应对每一个系统漏洞根据检索系统漏洞名字+运用方法(如SQL注入漏洞扫描方法)连续不断的加强学习,维系对各种透明化系统漏洞的关心,学习培训各种安全性智能化软件的基本原理,如通过学习SQLMAP网站源码学习培训SQL注入运用,学习培训XSS网络平台运用代码学习XSS运用。

管理权限维系、内网渗透:进到目标信息,开展横纵扩展,向渗透目标靠进,目标获得、清理痕迹:获得渗透目标管理权限或数据资料,发送数据资料,开展清理痕迹。之上,便是有关渗透测试流程小编的许多小结。特别注意的是:1.在网站渗透测试环节中不必开展例如ddos攻击,不损坏数据资料。2.检测以前对关键数据资料开展自动备份。一切检测实行前务必和用户开展沟通交流,以防招来很多不必要的不便。3.可以对初始系统生成镜像系统环镜,随后对镜像系统环境开展检测。4.确立网站渗透测试范畴。

在这个小盒子里,作系统叙述了网站渗透测试的主要工作流程,每一个工作流程所相匹配的知识要点,及其4个cms站点渗透实战演练训练,此外还包含在渗透的终如何去写这份高质量的网站渗透测试报告。这种信息全部都是以1个从业人员的视角开展解读,融进了许多经验分享,期待来学习培训的大家都有一定的获得,现阶段有渗透测试服务需求的,如果你觉得服务内容非常棒的情况下,国内SINE安全,绿盟,盾安全,启明星辰等等都是做渗透测试服务的,喜欢的可以去看一下。

及深度可能会让一个公司脱颖而出,但是做到可持续当先还需要一些“逆方向”精神。做产品并不是传统的客户要什么就给什么,而是需要探测更深层的一些需求,这样才能在产品上取得一些更*的突破。在API防护部分,瑞数信息着重强调的是API管理和防护。“我觉得API管理更重要。”吴剑刚形象地解释,“如果都不知道门在哪里,怎么谈防盗安全问题。”

虽然目前在客户的需求中,主要体现的是API的防护需求。但是瑞数信息看到,很多企业其实并不知道自己到底有多少API。因为API跟网站URL不一样,是不能被探测扫描的。既然API资产是个非常未知的领域,那么首先管理好才有机会谈安全。因此,瑞数信息更加强调API的资产自动化梳理和管理。——这也体现了瑞数信息在突破瓶颈问题时的逻辑:颠覆传统,推陈出新。

“我们并不打算成为一个‘百货公司’。”瑞数信息的目标是深度、。所以,在整个业务的规划上,其风格也是层层叠加。吴剑刚介绍,瑞数信息未来的业务方向主要有三个维度的规划:首先是瑞数信息的“起家根本”——应用安全防护。在该领域,瑞数信息未来将加强研发来进行威胁识别和对抗,包括探索更深度的AI技术应用。其次是业务安全领域,重点针对业务对抗和业务反欺诈。此外,瑞数信息还计划在数据安全领域发力。目前数据透露80%以上是从外部透露,所以这是一个庞大的市场。

可以看出,从提出动态安全、主动防御到推出WAAP解决方案,瑞数信息之所以每次“快人一步”,有两个非常重要的因素:一是全局化的预判与规划,二是贴近客户,满足需求的同时挖掘潜在需求。行业需要这样的创新思路,攻击方式日新月异,网络安全已经和业务及生存深度融合,所以,企业是时候像考虑生存问题一样去对待安全问题。

很多想要对自己的网站或APP进行漏扫服务的话可以咨询的网站安全漏洞扫描公司来做,因为检测的服务都是人工手动进行测试对每个功能进行多个方面的审计。

http://www.qdshtddzkj.com