app漏洞测试支持

服务方式人工服务

网站漏洞测试支持

**方式服务好

技术实力十一年实战经验

一般场景:用户代码仅依赖原生库,运行环境选择沙箱情况下,沙箱间相互立,用户代码导致的环境损害只会作用于单一沙箱,不会影响到其他沙箱及底层系统的正常使用。

在对网站程序代码的安全检测当中,网站文档任意查看漏洞在整个网站安全报告中属于比较高危的网站漏洞,一般网站里都会含有这种漏洞,尤其平台,商城,交互类的网站较多一些,像普通权限绕过漏洞,导致的就是可以查看到网站里的任何一个文档,甚至可以查看到网站的配置文档config等等。我们SINE安全公司在对gitea开源程序代码进行网站安全检测的时候发现存在网站文档任意查看漏洞,没有授权的任意一个用户的账号都可以越权创建gitea的lfs对象,这个对象通俗来讲就是可以利用gitea代码里写好的第三方api借口,进行访问,可以实现如下功能:读取文档,上传文档,列目录等等的一些读写分离操作。

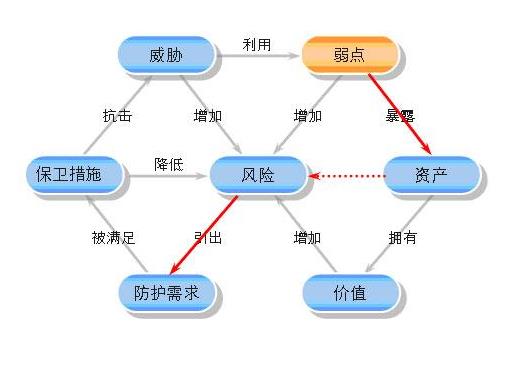

对于越权、逻辑的鉴权模型,是要对网站代码、以及APP里的data数据与浏览数据进行安全分离部署,并建立相对的信任模型,白名单安全模型,对用户的权限,以及操作进行详细的安全鉴权,把权限落实的每一个用户的操作细节当中去,才能更好完善整个网站安全,以及APP安全。关于网站安全与逻辑、越权漏洞的修复建议:1.对于一些需要公开的数据与用户的功能,单出一个安全API接口供他们使用。

安全更新

许多应用程序与系统供应商会不定期发布新版本补丁,而这些补丁通常包含以往存在的漏洞的详细信息,如果用户不及时进行安全更新,很可能会通过发布的漏洞轻易入侵服务器。

因此,所有程序与系统发布的新安全版本,若没有其他问题,确认补丁可用,应在之内应用。

内部 TTP 愈趋复杂

经典内部人威胁行为涉及向个人电子邮箱或第三方邮箱地址发送文件、下载数据到可移动载体上,以及纸质文件,而且恶意内部人检测的手法越来越复杂了。意识到公司企业对内部人威胁的认知不断提升,有些恶意内部人也越来越惯于使用安全通信方法了,比如加密服务和 DDW 论坛。如果缺乏已取得这些圈子准入权的老道分析师帮忙,公司企业几乎不可能监视此类通信渠道。

安全通信信道和 DDW 使用率增高本身就助推了内部威胁风险,因为这意味着作恶者可入手更的 TTP 和资源,更便于以有公司数据访问权的内部人身份实施系统攻击和数据渗漏操作。而且,加入恶意社区的公司雇员也将自己置入了被外部人员招募的风险之中。这里所说的外部人员就包括希望收买或胁迫内部人员数据的国家代理人,且此类人员占比呈上升趋势。

关注需要资源的地方

必须明确的是,大多数员工不是恶意的,不带来恶意内部人威胁风险。当然,有些员工会犯错,或者偶尔表现异常。事实上,新加入员工的网络行为也经常被自动化工具标记为可疑,因为这些新员工在游历公司网络时常会犯错。只有具备一定程度的上下文,标记出影响内部人员的外部因素,才可以知道该追踪什么。业务风险情报就提供此类上下文,令内部威胁管理更加有效,保护企业王国不受已持有大门钥匙的内部侵害。

Sine陈技术 人也随和直爽,昨晚还熬夜主动帮解决服务器问题,很感动!这么热情务实有担当的高手真难得,可以成为值得信赖的朋友!——向Sinesafe致敬!

http://www.qdshtddzkj.com