服务人工

漏洞检测项目所有

优势解决不掉

APP漏洞检测支持

服务地区全国

许多客户在网站,以及APP上线的同时,都会提前的对网站进行全面的渗透测试以及安全检测,提前检测出存在的网站漏洞,以免后期网站发展过程中出现重大的经济损失,前段时间有客户找到我们SINE安全公司做渗透测试服务,在此我们将把对客户的整个渗透测试过程以及安全测试,发现的漏洞都记录下来,分享给大家,也希望大家更深地去了解渗透测试。

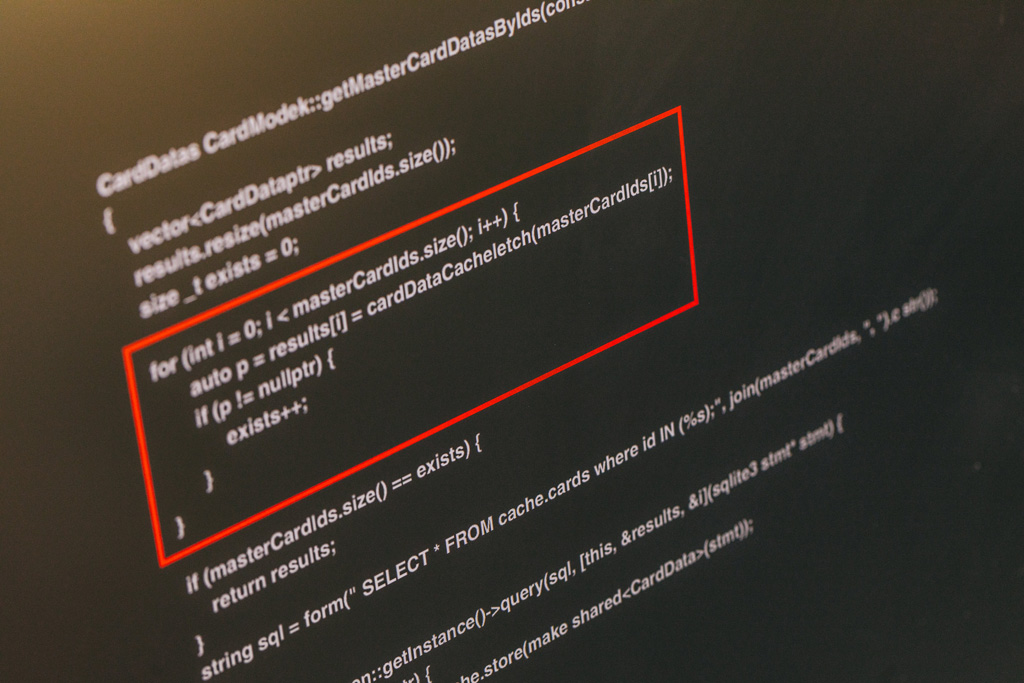

其实从开发的角度,如果要保证代码至少在逻辑方面没有明显的漏洞,还是有些繁琐的。举个简单的例子,如网站的数据检验功能,不允许前端提交不符合当前要求规范的数据(比如年龄文本框部分不能提交字母)。那么为了实现这个功能,首先开发者肯定要在前端实现该功能,直接在前端阻止用户提交不符规范的数据,否则用户体验会很差,且占用服务器端的资源。

但是没有安全意识或觉得麻烦的开发者就会仅仅在前端用Js进行校验,后端没有重复进行校验。这样就很容易给恶意用户机会:比如不通过前端页面,直接向后端接口发送数据:或者,前端代码编写不规范,用户可以直接在浏览器控制台中用自己写的Js代码覆盖原有的Js代码;或者,用户还可以直接在浏览器中禁用Js;等等。总之,前端的传过来的数据可信度基本上可以认为比较低,太容易被利用了。

而我的思路都是很简单的,就是关注比较重要的几个节点,看看有没有可乘之机。如登录、权限判定、数据加载等前后,对方是怎么做的,用了什么样的技术,有没有留下很明显的漏洞可以让我利用。像这两个网站,加载的Js文档都没有进行混淆,注释也都留着,还写得很详细。比较凑巧的是,这两个网站都用到了比较多的前端的技术,也都用到了sessionStorage。

当攻击者通过API调用遍历攻击系统时,他们必须弄清楚可以发送些什么来获取数据。攻击者“信奉”这样的一个事实:即越复杂的系统,出错的地方越多。攻击者识别出API后,他们将对参数进行分类,然后尝试访问管理员(垂直特权升级)或另一个用户(水平特权升级)的数据以收集其他数据。通常,太多不必要的参数被暴露给了用户。

在近的研究项目中,我们对目标服务的API调用返回了大量数据,很多都是不必要的数据信息,例如付款网关的处理器密钥和可用的折扣信息等。这些“奖励信息”使攻击者可以更好地理解这些API调用的上下文和语法。攻击者不需要太多的想象力就能弄清楚下一步该怎么做。这些额外的参数为攻击者提供了丰富的攻击数据集。解决方法:如果将用户看到的内容范围限制为必需内容,限制关键数据的传输,并使数据查询结构未知,那么攻击者就很难对他们知道的参数进行爆密。

中小企业,为什么受伤的总是我?

然而,虽然云存在有这样那样的问题,但企业上云已经成为众多企业用户的共识,也是未来发展的必然趋势,越来越多的行业客户也已经开始从传统 IDC 迁移上云。虽然目前绝大部分客户都是将自有企业及业务系统等较轻量的架构上云,但从 CSDN 新出炉的《2017 中国软件开发者》中,安全仍然是大多数企业在上云时面临的头号问题。

在对前端输入过来的值进行安全判断,确认变量值是否存在,如果存在将不会覆盖,杜绝变量覆盖导致掺入恶意构造的sql注入语句代码在GET请求,以及POST请求里,过滤非法字符的输入。 '分号过滤 --过滤 %20字符过滤,单引号过滤,%百分号, and过滤,tab键值等的的安全过滤。如果对代码不是太懂的话,也可以找网站安全公司来处理,国内SINESAFE,启明星辰,绿盟都是比较的。逻辑漏洞的修复办法,对密码找回功能页面进行安全校验,检查所属账号的身份是否是当前的,如果不是不能发送验证码,其实就是代码功能的逻辑设计出了问题,逻辑理顺清楚了,就很容易的修复漏洞,也希望我们SINE安全分享的这次渗透测试过程能让更多的人了解渗透测试,安全防患于未然。

SINE安全网站漏洞检测时必须要人工去审计漏洞和查找漏洞找出问题所在并修复漏洞,对各项功能都进行了全面的安全检测。

http://www.qdshtddzkj.com