服务人工

漏洞检测项目所有

优势解决不掉

APP漏洞检测支持

服务地区全国

SINE安全对网站漏洞检测具有的安全技术人员,而且完全不依靠软件去扫描,所有漏洞检测服务都是由我们人工去检测,比如对代码进行审计,以及都每个网站或APP的功能进行单独的详细测试,如跨权限漏洞,支付漏洞绕过,订单价格被篡改,或订单支付状态之类的,或会员找回密码这里被强制找回等,还有一些逻辑漏洞,上传漏洞,垂直权限漏洞等等。

这在目前的互联网环境下,很容易出现安全问题,比如被攻击、被挂马、被用户数据等等,尤其是本身在代码安全层面做的并不好的情况下,这种事件就更容易发生,再加上,这些中小企业普遍缺乏网络安全投资和必要防护手段,抗击打能力比较弱,一旦遭到网络攻击,蒙受巨大经济损失后将很难恢复元气。

近,攻击者接管账户的尝试在不断增加。错误消息过于“详细周到”,往往使此类攻击更加容易。冗长的错误消息会引导攻击者了解他们需要进行哪些更改才能伪装成合法请求。API专为低负载下的高速交易而设计,使攻击者可以使用高性能系统找出有效账户,然后尝试登录并更改密码进行利用。解决方法:不要拿用户体验作为挡牌,有些看起来有利于用户体验的做法,未必有利于安全性。系统返回的错误信息不应该包括错误的用户名或错误的密码,甚至不能包含错误信息的类别(用户名还是密码错误)。用于查询数据的错误消息也是如此,如果查询/搜索格式不正确或由于某种原因而无法执行,则应该返回“没有营养”的错误信息:“糟糕,哪里出错了”。

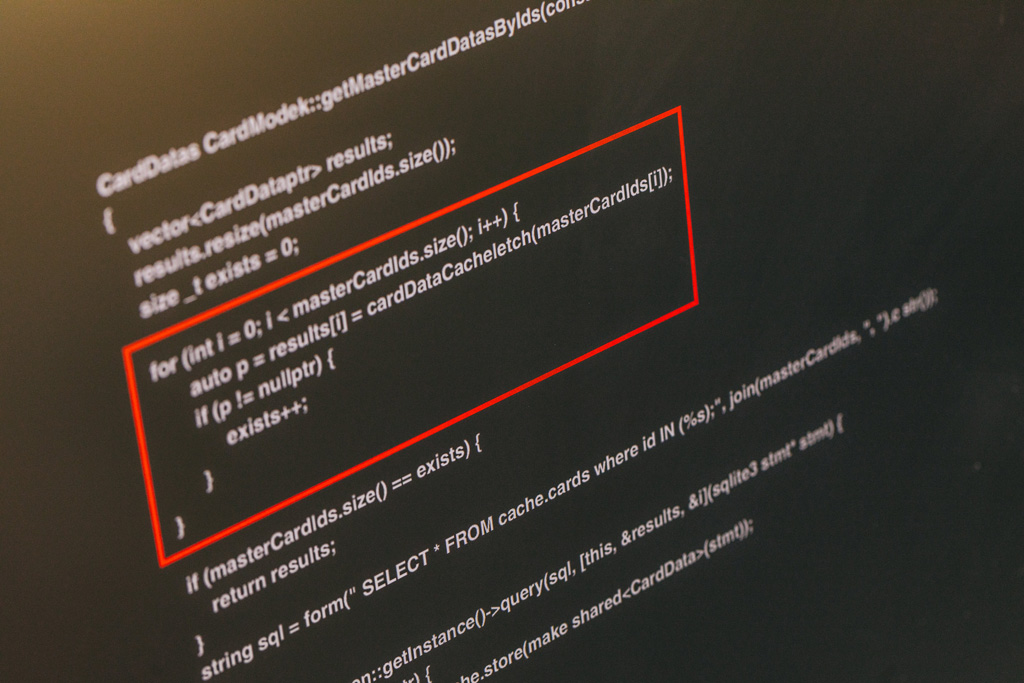

讨论回顾完上次整改的问题之后,理清了思路。然后我登录了网站查看一下原因,因为网站只有一个上传图片的地方,我进行抓包尝试,使用了repeater重放包之后,发现返回包确实没有返回文档上传路径,然后我又尝试了各种绕过,结果都不行。后苦思冥想得不到结果,然后去问一下这个云平台给他们提供的这个告警是什么原因。看了云平台反馈的结果里面查杀到有图片码,这个问题不大,上传文档没有执行权限,而且没有返回文档路径,还对文档名做了随机更改,但是为啥会有这个jsp上传成功了,这让我百思不得其解。

当我仔细云平台提供的发现webshel数据的时候,我细心的观察到了文档名使用了base编码,这个我很疑惑,都做了随机函数了还做编码干嘛,上次测试的时候是没有做编码的。我突然想到了问题关键,然后使用burpsuite的decoder模块,将文档名“1jsp”做了base编码成“MS5Kc1A=”,然后发送成功反馈状态码200,再不是这个上传失败反馈500状态码报错了。

所以,这个问题所在是,在整改过程中研发人员对这个文档名使用了base编码,导致文档名在存储过程中会使用base解析,而我上传文档的时候将这个后缀名.jsp也做了这个base编码,在存储过程中.jsp也被成功解析,研发没有对解析之后进行白名单限制。其实这种编码的更改是不必要的,毕竟原来已经做了随机数更改了文档名了,再做编码有点画蛇添足了,这就是为啥程序bug改一个引发更多的bug原因。

中小企业资金匮乏,专业安全人员稀缺

在 50 人以下的小微企业中,高达 39.8%的企业没有任何信息安全投入,50~100 人企业中,31.9%的企业没有任何信息安全投入。因此,对于中小传统企业用户而言,本身并没有过多的技术人员投入,往往等业务系统上线后,就很少关注线上问题。

SINE安全网站漏洞检测时必须要人工去审计漏洞和查找漏洞找出问题所在并修复漏洞,对各项功能都进行了全面的安全检测。

http://www.qdshtddzkj.com