产品描述

临近2019年底,网站安全事件频发,攻击者加大了对网站的攻击力度,一定是在为过年钱做准备,大捞一把过个好年。就在较近,某客户网站被入侵并被篡改了首页代码,网站从搜索引擎打开直接跳转到了彩//piao网站上去了,通过朋友介绍找到我们SINESAFE做网站安全服务,防止网站被攻击,恢复网站的正常访问,关于此次安全事件的应急处理,以及如何做网站的安全加固,我们通过文章的形式记录一下。

2019年12月18日晚10.00,刚准备收拾收拾下班,接到客户的电话,说是公司网站被入侵了,网站首页代码的标题,描述,关键词,都被篡改成加密的字符,从百度点击进去直接跳转到什么彩//piao,网站上去了,听到客户的这些网站被攻击描述,可以确定网站被攻击了,并被劫持到彩//piao网站上了,针对这一情况我们SINE安全立即启动安全应急响应小组,对客户的网站进行安全处理,防止攻击扩大化。

客户网站采用的是windows2012系统,php+mysql架构的thinkphp开发的网站,使用IIS作为网站的运行环境,像网站被入侵,服务器被攻击,代码篡改,网站被劫持跳转等攻击,我们SINE安全处理了十多年了,第一反应是客户的服务器也被黑了,可能被提权加了管理员账户,又或者被植入了后门,导致网站一直处于被攻击状态。大体问题我们了解了,接下来就需要登录服务器进行详细的安全检测,包括网站代码的安全检测与网站漏洞检测,网站木马后门清除等一系列的相关安全服务。

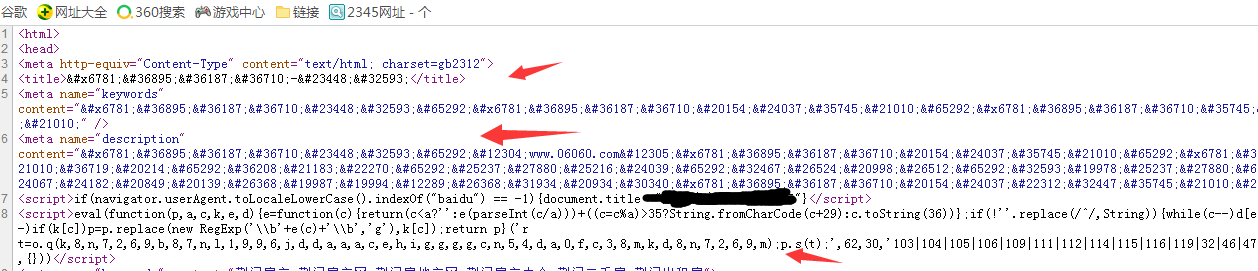

登录服务器我们SINE安全技术发现服务器被植入了木马后门,写在了系统文件里,并钩子关联到启动服务中,不管服务器如何重启,还是会执行攻击者植入的木马后门文件,我们随即对后门进行了清除,对服务器的端口进行了安全策略,限制了站内,站外的端口访问,只开放了80,针对远程端口做了IP白名单安全限制。紧接着较重要的安全问题就是客户的网站还是一直跳转,从百度点击进去就会不停的跳转,包括APP端也都一样的攻击症状,我们检查了首页代码发现代码被篡改了,截图如下

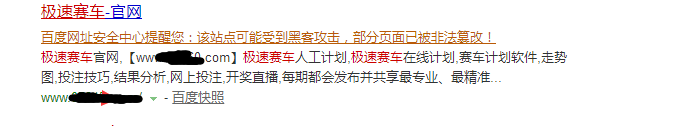

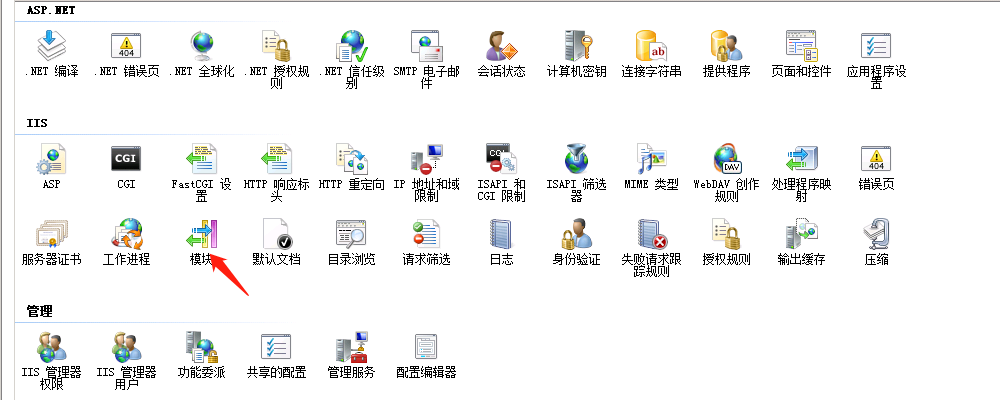

在百度里搜索网站,网站的快照并被百度网址安全中心提醒您:该站点可能受到黑客攻击,部分页面已被非法篡改!客户的网站还做的百度推广,导致流量一直下滑,损失较大,我们对首页代码的篡改内容进行了删除,恢复正常的网站访问,但问题并不是想象的那么简单,删除代码后,跳转的问题还是依旧,并没有解决,根据我们SINE安全多年的安全经验来看,肯定是IIS被劫持了,也就是说IIS的配置文件可能被攻击者篡改了。对服务器的IIS配置文件进行查看,检查处理程序映射功能是否被植入恶意的DLL文件,仔细看了下,也没发现问题,继续追踪安全分析,也对web.config检查了,也没发现URL伪静态规则,看来攻击者还是有点技术手段,那也没有关系,既然问题确定在IIS里,肯定是写在那个配置文件中,随即我们对模块功能进行检查,发现了问题,被植入了恶意的DLL文件,导致该模块被应用到了IIS8.0当中,找到问题根源,处理起来就比较容易了,随即对该模块进行了清除,并iisreset命令重启了IIS环境,网站被入侵跳转的问题没有了。

接下来我们SINE安全开始对客户网站的安全进行加固服务,仔细检查了网站存在的漏洞,以及木马后门,对thinkphp的每个文件代码都进行了详细的人工安全审计,发现thinkphp存在远程代码执行漏洞,导致攻击者无需任何权限,直接执行漏洞生成网站木马后门文件也叫webshell.在public目录下发现一句话木马后门,也叫PHP小马,我们对其进行删除,也对客户网站漏洞进行了修复,客户网站才得以安全。

有些客户觉得删除首页跳转代码就能解决问题,可是过不了几天网站又被攻击,根源问题在于网站漏洞没有修复,以及网站存在着webshell木马后门文件,只有真正的从根源上去入手,才能防止网站被攻击。如果自己对代码不是太懂的话,建议找专业的网站安全公司来处理,国内SINE安全,鹰盾安全,启明星辰,绿盟,深信服,都是比较不错的,网站安全了带给客户的也是利益上的共赢,能帮助客户走多远,自己才能走的更远。

产品推荐